La sécurité sur internet

Les chiffres clés des réseaux sociaux

- La moitié de la population mondiale se connecte

- Ils sont 4 milliards à se connecter aux médias sociaux depuis un mobile (99 %).

Les utilisateurs de réseaux sociaux dans le monde

-

- Facebook – 2,701 milliards

- YouTube – plus de 2 milliards

- WhatsApp – plus de 2 milliards

- Facebook Messenger – plus d’1,3 milliard

- WeChat / Weixin – 1,203 milliard

Source : enquête Médiamétrie 2018

Le pirate utilise les techniques de codage

- Il dépose des malwares (logiciel malveillant) dans une attaque ponctuelle sans action de l’utilisateur.

- Il utilise la psychologie pour (inciter=inviter) l’utilisateur à cliquer sur une pièce jointe malveillante ou à fournir ses données personnelles.

Le piratage informatique est une entreprise en pleine croissance: un milliard de dollars.

Source : site Malwaresbytes : https://fr.malwarebytes.com/hacker/

Les cybercriminels/voleurs utilisent plusieurs modes pour tromper les clients, les internautes et les Etats.

Les cybercriminels/voleurs utilisent plusieurs modes pour tromper les clients, les internautes et les Etats.

- Vente forcée,

- Phishing, hameçonnage = vol d’identité

- Fraude à la carte bancaire,

- Numéros surtaxés,

- Services administratifs payants,

- Contrefaçon… soit au moment d’une commande en ligne, de faire appel à un réparateur

Comment repérer les arnaques et les éviter

Comment l’arnaqueur fait il ?

- Il va demander d’abord l’adresse mail, puis le mot de passe associé et accéder au compte Yahoo (ou Gmail)!.

- Une page utilisée par des attaquants va copier la forme de la page de ex : Yahoo! afin de tromper l’utilisateur pour qu’il se connecte sur cette fausse page et donne le mot de passe.

- La fausse page indique que « pour des questions de sécurité, nous avons été déconnectés de Yahoo!Mail et qu’il faut se reloguer« . un mensonge !!

Si on clique sur Ok ouverture d’une nouvelle page qui n’a pas de sécurité,

- le cadenas est barré. x

- L’adresse : adresse différente de celle de Yahoo!.

il s’agit d’une adresse de phishing, d’hameçonnage.

⇒ Toujours vérifier l’adresse et la présence du petit cadenas à coté

Attention aux sites administratifs fasifiés

Attention aux sites administratifs fasifiés

- Un million de personnes sont piégées par de faux sites administratifs.

Pour effectuer des démarches administratives en toute sécurité :

► Consulter en priorité le site officiel de l’administration française, service-public.fr qui rassemble les sites officiels selon les démarches.

Se méfier des sites dont l’adresse se termine par : « gouv.org » ou « gouv.com ».

Source : Service public

Les adresses des sites de l’administration publique finissent (extension) toujours par « gouv.fr » ou « fr ».

La justice condamne le piratage car c’est :

Acte de délinquance qui entraine l’endettement des victimes

- Pour soutirer de l’argent, le pirate se fait passer pour une :

- « personne qui est tombée malade dans un pays sans couverture médicale ;

- « personne qui vit dans une dictature et doit verser un de l’argent à la police sous peine de prison ;

- « personne qui veut venir rencontrer l’internaute mais n’a pas les moyens de payer le billet..

Cyber harcèlement : le pirate utilise la webcam pour faire du chantage et harceler les victimes.

- Prise de contact d’une personne attrayante, qui au fil des messages et des conversations invitera la victime à des jeux d’adultes en vidéo-conférence.

- Il utilise un faux profil créé pour attirer la victime

Dénoncer le cyber harcèlement : La CNIL

https://www.cnil.fr/fr/reagir-en-cas-de-chantage-la-webcamutilise

Garantir la sécurité informatique : 5 conseils

⇒Utiliser

Utiliser une combinaison de Majuscules, Minuscules, de caractères spéciaux, de chiffres

- Trouver un mot rare de 5 lettres

- Épelez-le avec des majuscules et minuscules

- Ajoutez un ou des caractères spéciaux (!@#$%?&*)

- Ajoutez un ou des chiffres

Ne pas utiliser

Les informations personnelles : nom, prénom, nom de sa rue…

Les mots courants

- Évitez les mots simples et faciles à deviner. ex « mot de passe »

- Les suites comme que « abcd » ou « 1234 »

- Les touches qui se suivent sur le clavier telles que « azerty »

Les pires mots de passe actuels

- 123456

- password

- 1234567

2. Utiliser la double authentification

La vérification en deux étapes

après avoir présenté deux preuves d’identité distinctes

Mot de passe + code

- On utilise un mot de passe ainsi qu’un code obtenu depuis le téléphone mobile.

- Cette double validation sera demandée à chaque fois qu’on se connecte (où une personne malveillante) à un des comptes sur un appareil qui n’est pas celui qu’on utilise habituellement.

Source :01.net

3. Installer un bon antivirus

Pour le PC,

- version gratuite : Avira Free Antivirus, Avast Antivirus,

- version payante AVG Protection, Kaspersky Internet Security

Pour un smartphone avec Android, CM Security.

- Utiliser Avira Mobile Security ou Lookout pour sécuriser en cas de vol.

Source : https://www.geekjunior.fr/5-antivirus-installer-pc-2016-5637/

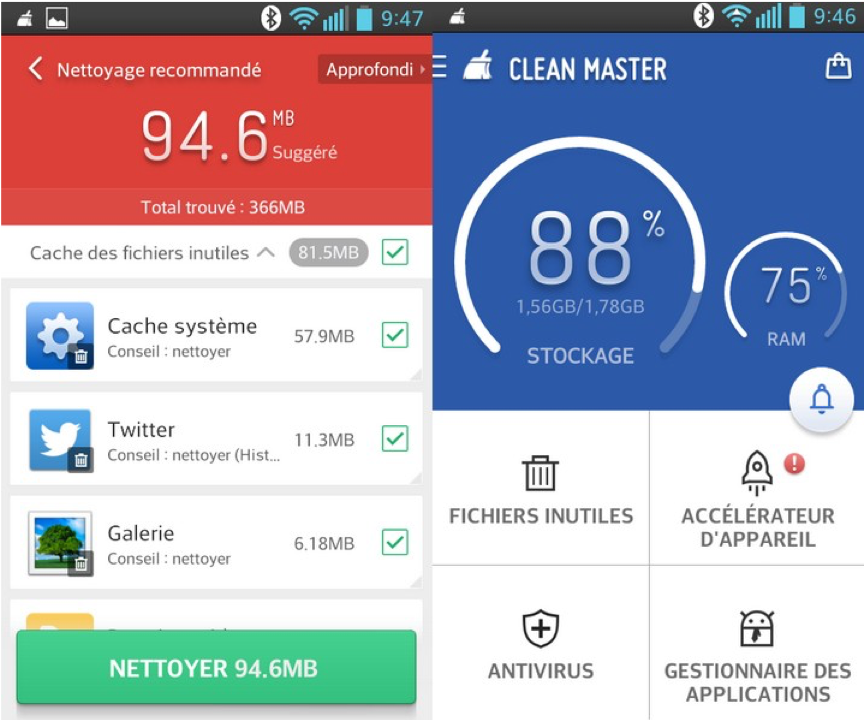

4. Nettoyer les fichiers inutiles

Faire le ménage dans son disque dur

- Beaucoup de fichiers temporaires, dupliqués et inutiles s’accumulent dans l’ordinateur. La place prise ralentit l’ordinateur et diminue l’espace libre sur le disque dur.

⇒ Supprimer les fichiers temporaires améliore les performances de l’appareil et libère de l’espace mémoire.

Les logiciels gratuits : CCleaner : nettoyer les traces de navigation sur Internet et les fichiers système inutiles

- Ce logiciel est facile à installer pour faire un nettoyage régulier de tous les fichiers inutiles qui polluent l’ appareil mobile, le PC.

source : 01.net

5. Contrôler ses données : bloquer les publicités

Source : Bloqueur de publicité

- Utiliser Internet produit beaucoup de données : savoir où vos données sont stockées et comment les gérer est important.

- Surfez sur internet sans publicités insistantes

- Pour tous les outils Google, un nouvel espace appelé A propos de moi, « About me » en anglais est disponible,

Pour éviter aussi les cookies publicitaires,

- Choisir le navigateur web Firefox : la navigation évite de se faire pister par la publicité et protège la vie privée.

- Adblock extension libre pour Mozilla Firefox, Google Chrome, Internet Explorer et Opera. Cette extension est chargée de filtrer le contenu des pages web afin d’en bloquer des éléments, en particulier les publicités.

Évaluation :

les actions utiles pour lutter contre les risques de sécurité

Trouver la correspondance entre image et définition

Cliquer sur chaque carte et trouver la carte correspondante à la définition ou au dessin.

essayer jusqu’à la disparition des cartes

Prévention contre les modes de piratages

Prévention contre les modes de piratages

Source

Source